به گزارش بانک و صنعت به نقل از مرکز ماهر، تبعات ناشی از این ?آسیب پذیری ممکن است بسیار خطرناک باشد و در صورت بهره برداری از آن، احراز هویت مهاجم غیرمجاز تأیید شده و در نتیجه می تواند از راه دور کد دلخواد را اجرا کند. شدیدترین و خطرناک ترین نقص امنیتی مربوط به آسیب پذیری با شناسه "CVE-2020-3495" و به دلیل اعتبارسنجی نادرست محتویات پیام است. با ارسال پیام مخرب و ساختگی Extensible Messaging and Presence Protocol (XMPP) توسط مهاجم، نرم افزار تحت تأثیر، مورد سوءاستفاده قرار می گیرد. این نقص دارای امتیاز CVSS 9.9 و شدت بحرانی است.

بنا بر اظهارات منتشر شده از طرف شرکت سیسکو: بهره برداری موفق از این آسیب پذیری موجب خواهد شد تا اپلیکیشن، برنامه های دلخواه را با سطح دسترسی حساب کاربری ای که در حال اجرای نرم افزار کلاینت Jabber می باشد، بر روی سیستم هدف اجرا کند و منجر به اجرای کد دلخواه شود. این نقص پس از هشدار سیسکو مبنی بر بهره برداری از نقص روز صفرم نرم افزار روتر IOS XR به وجود آمد.

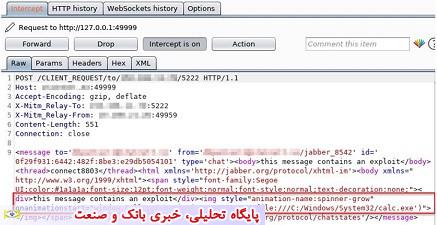

XMPP (که Jabber نامیده می شود) یک پروتکل ارتباطی مبتنی بر XML است که جهت سهولت در امر پیام رسانی فوری بین دو یا چند شبکه استفاده می شود، این پروتکل به گونه ای طراحی شده است که توسعه پذیر بوده و امکان اضافه شدن قابلیت های جدید از جمله XEP-0071: XHTML-IM به آن وجود دارد. نقص Cisco Jabber در واقع ناشی از آسیب پذیری (cross-site scripting (XSS به هنگام تجزیه و تحلیل پیام XHTML-IM می باشد.

به گفته محققان Watchcom، این اپلیکیشین، پیامهای HTML ورودی را به خوبی بررسی نمی کند و در عوض آن ها را از طریق فیلتر XSS معیوب، منتقل می کند؛ در نتیجه یک پیام مجاز XMPP، قطع و اصلاح شده و باعث خواهد شد تا اپلیکیشن، یک برنامه اجرایی دلخواه را که از قبل در مسیر فایل محلی اپلیکیشن وجود داشته را اجرا کند. برای این امر، از تابع آسیب پذیر Chromium Embedded Framework (CEF) یعنی یک فریمورک اوپن سورس که در مرورگر وب اپلیکیشن های دیگر استفاده می شود، بهره گرفته می شود. این امر می تواند توسط مهاجم مورد سوءاستفاده قرار گرفته و منجر به اجرای فایل "exe."در دستگاه قربانی شود.

بااین وجود، مهاجمان باید به دامنه های XMPP قربانی دسترسی داشته باشند تا جهت بهره برداری موفق از آسیب پذیری مذکور، پیام مخرب XMPP را ارسال کنند. علاوه بر این، سه نقص دیگر با شناسه های "CVE-2020-3537"، "CVE-2020-3498" و "CVE-2020-3430"، می تواند جهت تزریق دستورات مخرب و افشای اطلاعات مورد بهره برداری قرار گیرند، از جمله پسورد هش شده NTLM کاربران.

جهت کاهش خطرهای احتمالی، نرم افزار خود را به جدیدترین نسخه و نسخه هایی که این آسیب پذیری در آن ها رفع شده است(یعنی 12.1.3 , 12.5.2, 12.6.3, 12.7.2, 12.8.3 و 12.9.1) بروزرسانی کنید.